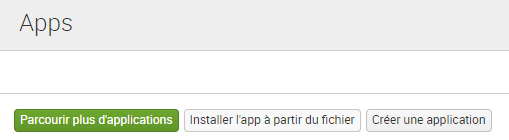

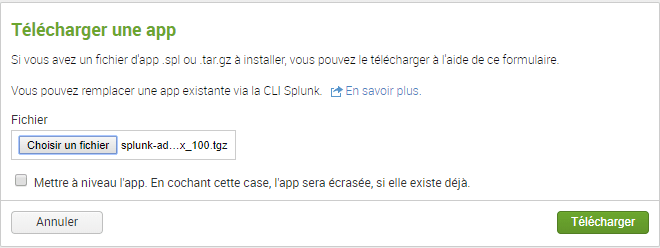

Salut à tous, aujourd’hui on va regarder ce qu’on peut faire avec l’IDS/IPS Suricata 4.1 dans Splunk. Suricata est un logiciel issu un développement « from scratch » dans le but de faire un IDS/IPS libre compatible avec les règles de Snort (tenues par Cisco). On va donc voir comment on installe Suricata 4.1 (en beta actuellement) sur une Debian 9 et ce qu’on peut faire pour le configurer et intégrer les résultats dans Splunk.

Installation Suricata 4.1 (beta)

La procédure d’installation de Suricata est très bien documenté ici et là. Je n’en reprends donc ci-dessous que les grandes lignes pour la version 4.1.

# apt-get install libpcre3 libpcre3-dbg libpcre3-dev build-essential libpcap-dev libnet1-dev libyaml-0-2 libyaml-dev pkg-config zlib1g zlib1g-dev libcap-ng-dev libcap-ng0 make libmagic-dev libjansson-dev libnss3-dev libgeoip-dev liblua5.1-dev libhiredis-dev libevent-dev libnetfilter-queue-dev libnetfilter-queue1 libnetfilter-log-dev libnetfilter-log1 libnfnetlink-dev libnfnetlink0 # curl -O… Lire la suite