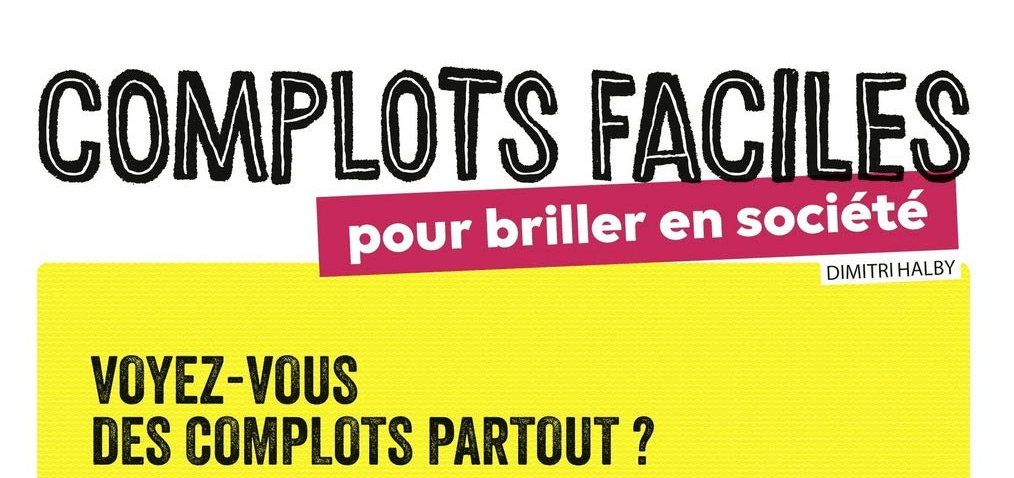

Bonjour à tous, c’est bientôt noël alors cette année je vais faire un peu de pub pour un jeu de société sur les complots en provenance direct d’un compte Twitter qui m’a fait beaucoup rire ces derniers temps avec les confinements à répétition lié au Covid (et c’est pas terminé !!!). Vous retrouverez donc logiquement toutes les informations nécessaire sur twitter, mais aussi facebook ou tout simplement depuis le site « officiel » :

Et du coup la personne derrière ce site a lancé une campagne participative pour créer un jeu de société sur le thème des complots. Je vous laisse jeter un œil à la vidéo YouTube dédié :

Et si vous n’êtes toujours pas convaincu, vous pouvez jeter un œil aux règles ici. Ça ressemble un peu à du blanc manger coco pour ceux qui connaisse (que je vous recommande vivement au passage ou alors limite limite pour les warriors éventuellement, mais à ne pas mettre dans les mains de tout le monde hein…).

Bref, si ça vous botte, c’est par ici que ça se passe pour soutenir du coup :

https://fr.ulule.com/complots-faciles/

Et à défaut vous pouvez toujours suivre le compte Twitter associé. vous devriez vous … Lire la suite