Salut à tous, aujourd’hui un TP axé système pour savoir comment Augmenter la taille d’un disque dur sous Linux avec LVM sous Hyper-V . En effet, j’ai rencontré ce cas de figure récemment après avoir taillé un /var un peu trop court sur une de mes machines virtuelles. Et si on trouve plein de documentation sur LVM pour redimensionner ses partitions et ajouter d’autres disques dans un volume group, le changement de la taille physique du disque dur n’est pas vraiment abordé correctement en ligne à mon goût. D’où ma tentative de répondre à cette question, ci dessous.

LVM ?

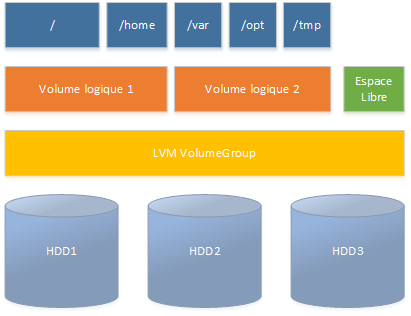

Si vous ne savez de que c’est (mais qu’est ce que vous faîtes ici alors ?) : c’est pour Logical Volume Manager. C’est mieux expliqué sur Wikipédia, donc je ne vais pas m’étendre la dessus. Pour faire simple, cela permet d’ajouter une couche d’abstraction entre vos volumes physique et les partitions utilisée par l’OS et ainsi de gérer logiciellement le partitionnement, la réplication ou encore la taille des partitions utilisé sur la machine ; et de changer tout ça dynamiquement…

Le schéma ci dessous résume vite fait quelques concepts en jeu dans un système LVM.