Salut à tous, aujourd’hui on va regarder ce qu’on peut tirer de nos logs iptables dans Splunk. Dans mon dernier article sur iptables je vous ai déjà montré comment configurer les logs iptables, on va voir dans ce TP comment les intégrer simplement dans Splunk et ce qu’on peut tirer des logs iptables dans Splunk.

Intégrer les logs iptables dans Splunk

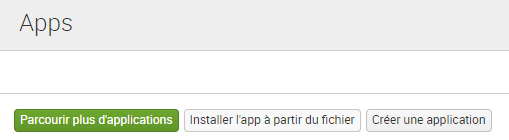

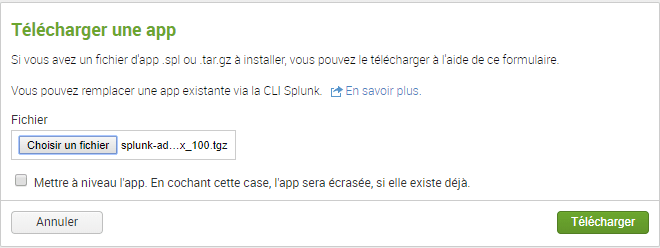

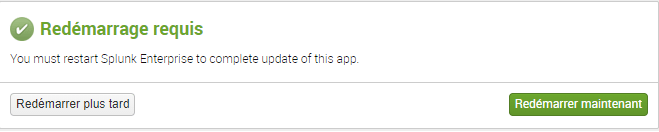

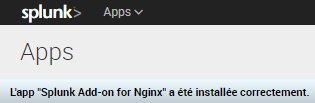

Dans le premier TP je vous ai déjà montré comment ajouter des logs via une app dédiée, on va recommencer dans la mesure où une app existe aussi pour iptables (source) ! Elle a un prérequis qui est que le champ de log doit être préfixé par « ACTION= ». Ça tombe bien, c’est ce que j’ai fait précédemment (à croire que je savais où j’allais, incroyable). Vous pouvez donc suivre facilement les même étapes que pour intégrer les logs Nginx, mais avec le fichier /var/log/iptables.log et le source type linux:netfilter. Je vous conseille encore une fois d’utiliser un index dédié avec un politique de rétention adaptée à vos logs de firewall et votre espace disque.

Analyse de logs iptables avec Splunk

Je vous propose ci-dessous quelques recherches sur vos log iptables pour évaluer … Lire la suite