Salut à tous, geekeries.org et systemsec.fr grossissent doucement, et j’ai finalement été obligé d’upgrader le serveur ! Je me suis dit que c’était une belle occasion de vous donner un exemple de schéma d’infrastructure (à mon goût) qui fonctionne bien de mon expérience.

Long story short : Le précédent serveur était au taquet sur la RAM et le CPU en semaine. Ça explique les coupures de connexions au(x) site(s) que vous avez pu rencontrer depuis quelques temps (désolé pour le désagrément). Du coup, j’ai fais ma migration ce weekend (qui a débordé sur le début de semaine)…d’où les indisponibilité du site que vous avez pu avoir. C’était pour la bonne cause !

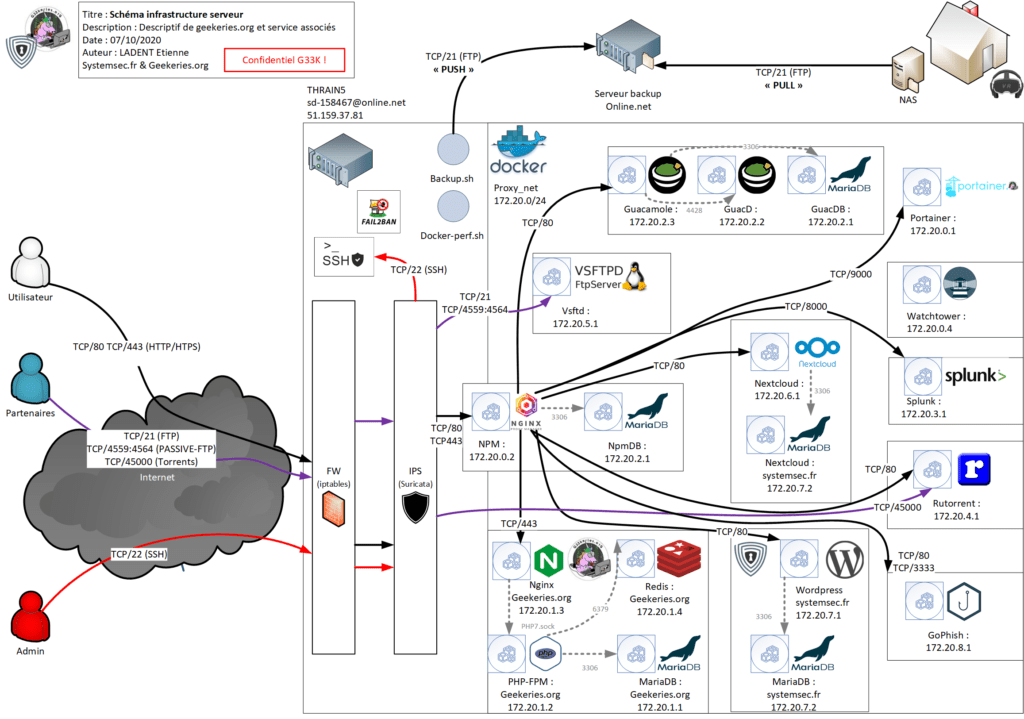

Il faut dire qu’il commence à y avoir du monde qui passe sur le serveur. Vous ne voyez que la partie émergée de l’iceberg avec geekeries.org et systemsec. Mais en fait il y a quand même du monde qui tourne derrière : FTP, outil de phishing , Nextcloud, Guacamole, Watchtower, Splunk, Torrents, Fail2ban, Backup, Redis, Docker, Firewall, IPS, etc.

D’ailleurs pour la partie Docker qui est très présente dans le schéma, je vous recommande ma série d’article sur le sujet :

- Docker et Portainer part 1 – Les conteneurs pour les nuls ;

- Docker et Portainer part 2 – Stack vsftpd mono-image ;

- Docker et Portainer part 3 – Docker Guacamole via une Stack multi-images ;

- Docker et Portainer part 4 – OpenVPN, Network et Splunk ;

- Docker et Portainer part 5 – Customiser un conteneur PHP-FPM ;

- Docker et Portainer part 6 – NextCloud avec Docker, Déployer un « Cloud » personnel ;

- Docker et Portainer part 7 – Mettre à jour Portainer.

Pour info, en termes de hardware, avant, j’étais sur une dédibox « Start-2-S-SSD » avec

- CPU : 2C/2T@1.7 GHz ;

- RAM : 4GB

- HDD : 120Go SSD.

Et là, je suis passé sur un « Start-2-M-SSD » plus costaude :

- CPU 8C/8T@2.4 GHz ;

- RAM 16GB ;

- HDD : 250 Go SSD.

Pour finir, et comme promis au début je me suis dit que c’était une belle opportunité de se poser et de vous montrer un exemple de schéma d’infrastructure du système d’information (à lui tout seul) qui est sur le serveur geekeries.org (aujourd’hui).

Exemple de schéma d’infrastructure

Voilà, si je vous présente ce schéma c’est que ça me permet d’illustrer ce que je peux être amener à livrer en prestation (via systemsec), par exemple dans le cadre d’audit ou d’évaluation de sécurité de systèmes d’information. Pour votre culture, c’est également ce genre de schéma qu’on fait sur un tableau blanc lors de pentest sauf qu’il est à base de patatoïdes plutôt que tout propre en visio comme là (et qu’on met dans le rapport).

Du coup, pour conclure, mon conseil du jour : faite ce (type de) schéma pour tous les systèmes dont vous avez la responsabilité au quotidien. Pourquoi ?

- Déjà, c’est important, pour vous, pour garder une vision « claire » de vos activités (et ne pas oublier un serveur dans un coin)

- Ensuite, c’est n’est pas au moment de l’incident (ransomware, incident de production) que vous prendrez le temps de le faire, et c’est pourtant là que vous en aurez le plus besoin !

- Enfin, l’idée de ce type de schéma c’est qu’il doit vivre, c’est le moins d’entrée minimum de vos documents d’exploitation qui en un coup d’œil doit permettre de se faire une idée d’un système. Il n’a pas besoin d’être exhaustif, mais il doit évoluer tout au long de la vie de votre SI : autant commencer tout de suite !

Dernier point avant de vous laisser, ces schéma, c’est du « confidentiel entreprise » à minima, hein ! un attaquant qui tomberai dessus c’est tu pain béni pour lui (et c’est d’ailleurs une des choses qu’on voit les attaquants chercher en premier), donc : chiffrement, ACL, authentification forte, etc. et que ça saute !

Bref, c’est tout pour aujourd’hui pour cet exemple de schéma d’infrastructure. Je vous laisse à dessiner vos patates, @+